kubectl proxy 这个子命令大家可能遇到比较少,这里单独介绍一下;由于上述几个组件的安全问题较为常见和出名,且在目前开源分支里它们在鉴权这个方面都是默认安全的,所以直接出现问题的可能性较小,企业在内外网也都收敛得不错;此时 kubectl proxy 这个子命令反而是另一个常见且蠕虫利用起来非常简单粗暴的问题。

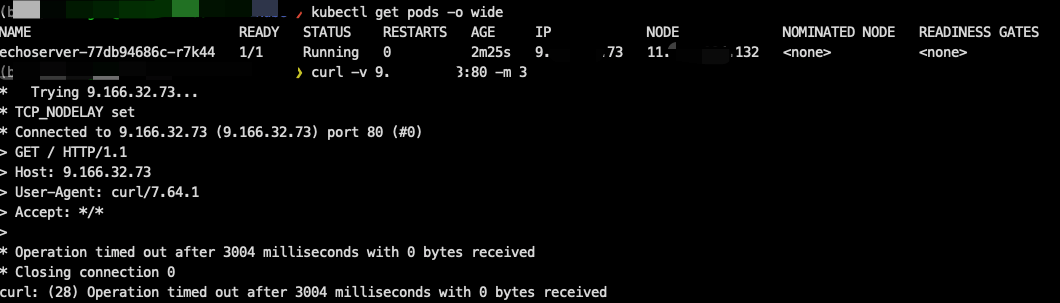

了解使用过 Kubernetes 的同学应该知道,如果你在集群的 POD 上开放一个端口并用 ClusterIP Service 绑定创建一个内部服务,如果没有开放 NodePort 或 LoadBalancer 等 Service 的话,你是无法在集群外网访问这个服务的(除非修改了 CNI 插件等)。

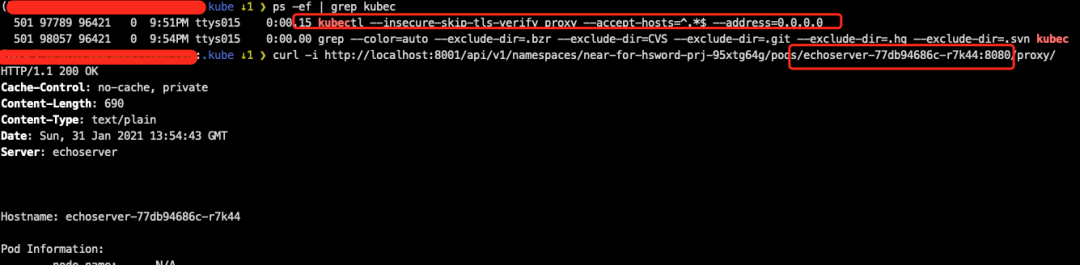

如果想临时在本地和外网调试的话,kubectl proxy 似乎是个不错的选择。

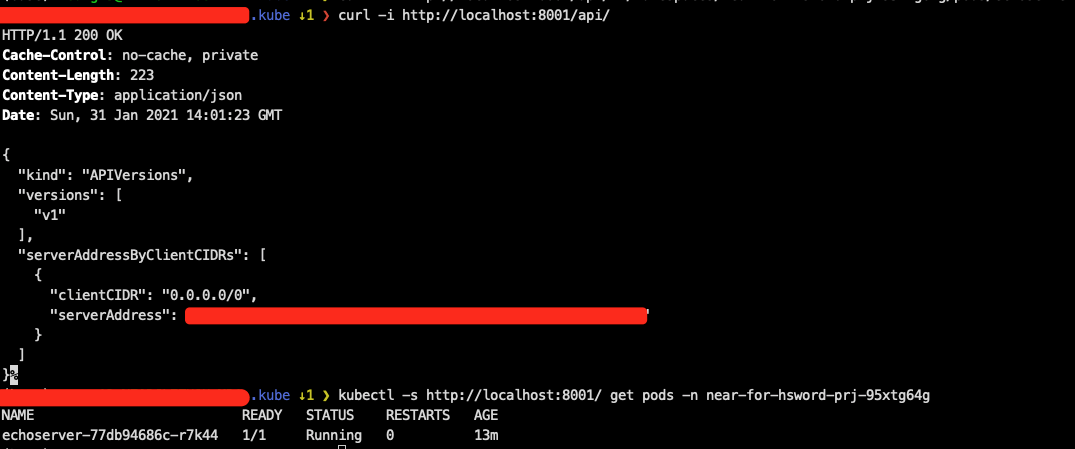

但其实 kubectl proxy 转发的是 apiserver 所有的能力,而且是默认不鉴权的,所以 –address=0.0.0.0 就是极其危险的了。

所以这里的利用和危害和 APIServer 的小节是相似的。

最后编辑: kuteng 文档更新时间: 2022-06-01 16:23 作者:kuteng